“Estem tenint alguns problemes informàtics i ens ha petat el lloc on desàvem els documents de l’últim Congrés Nacional. […] Ens han dit que ens podríeu ajudar. Ens els podeu fer arribar?”. “Hola, el meu nom és Lluna, actualment soc una de les portaveus de La Forja – Jovent Revolucionari, estem seguint per xarxes la vostra activitat i ens agradaria contactar amb vosaltres de manera discreta”. “Estem intentant solucionar uns problemes tècnics però encara no ho tenim solucionat. Aquest cap de setmana fem formació i ens agradaria tenir les ponències per tal que els nous membres les poguessin llegir. No podem accedir a l’espai intern”. “Us donem el telèfon de la persona encarregada dels contactes amb altres organitzacions o iniciatives populars. […] Si ho creieu oportú podeu afegir el telèfon en els vostres grups de difusió per tal que tinguem coneixement de les vostres convocatòries”.

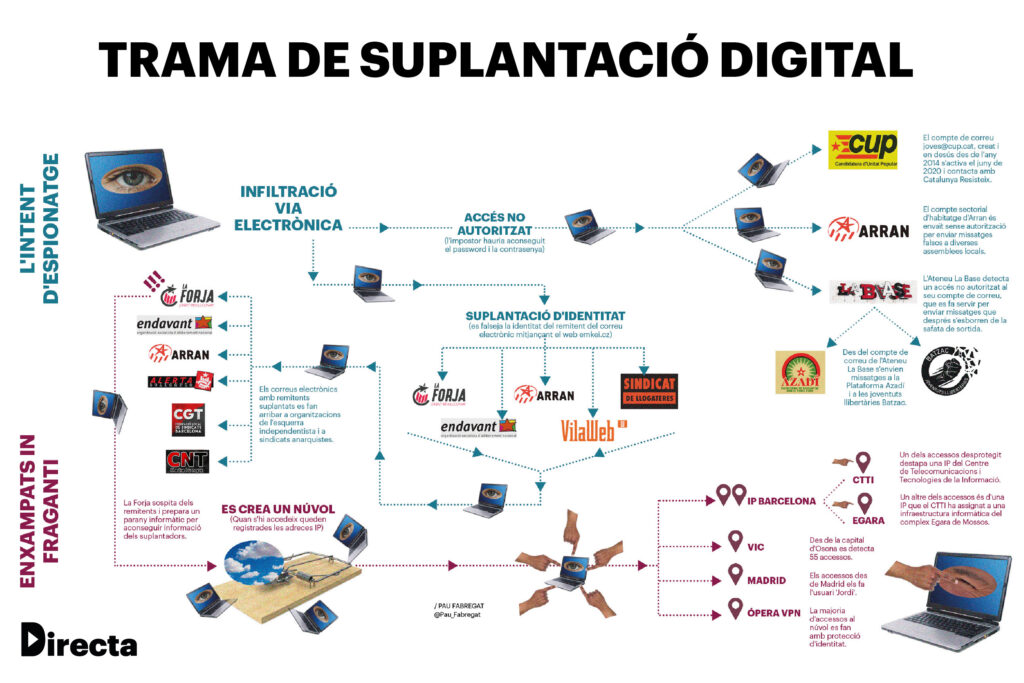

En aparença, tots aquests fragments de correus electrònics només tenen en comú que han estat enviats per sectorials o territorials d’organitzacions de l’esquerra independentista i del Sindicat de Llogateres que, suposadament, tenen la intenció de solucionar problemes tècnics per accedir a documents interns i calendaris o coordinar-se. Però les aparences, a vegades, enganyen. Darrere de cadascun dels remitents no hi ha ni la Forja de Badalona, ni Lluna Berlanga –portaveu de La Forja–, ni la territorial de La Forja a la comarca del Baix Empordà ni el Sindicat de Llogateres. Totes aquestes identitats han estat falsejades. Algunes adreces de correu electrònic d’aquests emissors han estat suplantades a través d’un web que permet clonar les identitats digitals i d’altres han estat directament intervingudes sense autorització i se n’ha pres temporalment el control.

Un núvol fictici que La Forja va crear a tall d’esquer ha permès saber qui s’amagava rere les comunicacions

Darrere la maquinària de suplantació s’amaguen, almenys en un dels casos, el Centre de Telecomunicacions i Tecnologies de la Informació de la Generalitat de Catalunya (CTTI) i el Complex Central Egara dels Mossos d’Esquadra, situat en un gran recinte entre els termes municipals de Sabadell i Terrassa i on s’ubiquen els despatxos de la poderosa Comissaria General d’Informació. Això és el que revelen dues de les adreces IP (matrícula digital que identifica inequívocament un dispositiu connectat a la xarxa) que es van connectar a un núvol fictici on La Forja havia col·locat –a tall d’esquer– la suposada documentació sol·licitada pel suplantador de la territorial del Baix Empordà a Pau Turró, un militant de l’Alt Empordà. Turró té la impressió que saben que és membre de la secretaria de la formació perquè justificaven la petició de les ponències per a “una formació” prevista per al següent cap de setmana. “A mi em va fer sospitar perquè havíem passat les ponències de forma segura feia una setmana i per això ho vaig consultar al Baix Empordà, que em van dir que no havien enviat res”, explica.

Gràcies al núvol fictici, des del 14 de juliol fins al 10 de setembre, s’han pogut enregistrar totes les dades de connexió del talp o els talps digitals: proveïdor d’internet, adreces IP, navegadors, dispositius, hores i dates. La majoria d’accessos –a través d’un enllaç que només coneixien i podien clicar des del “nucli del Baix Empordà” de La Forja suplantat i la persona que el va idear– es van realitzar des d’un navegador Opera protegit amb VPN (virtual private network), és a dir, un servei tecnològic que té com a objectiu preservar la identitat i la localització física de la connexió, o des d’adreces IP dinàmiques que són canviants i les assigna aleatòriament el proveïdor i, per tant, permeten una navegació més difícil de rastrejar sense col·laboració del proveïdor d’internet. Però en sis ocasions, l’espia digital va cometre una errada: dues IP van quedar al descobert, perquè les connexions es van realitzar des de navegadors sense VPN. La relliscada revela identitats inequívoques.

Una errada comprometedora

La Directa ha pogut confirmar que els dies 16 i 17 de juliol de 2020 es van fer dues connexions des d’una adreça IP estàtica –assignada a un dispositiu i que mai canvia de client– que pertany al CTTI i ha pogut certificar l’origen d’una segona IP estàtica que condueix al mateix client però que, a més, pertany a una infraestructura de telecomunicacions localitzada en el número 600 de la carretera de Terrassa –dins del terme municipal de Sabadell–, on es troba la seu de la Comissaria Central de la policia catalana, més coneguda com a Complex Egara, un edifici que duplica la superfície d’un camp de futbol i on treballen 2.000 agents.

La trama destapada cercava informació sensible de les organitzacions a través de falses identitats d’activistes

En la història recent dels Mossos d’Esquadra mai s’havien pogut demostrar praxis comprometedores de suplantació d’identitat per part dels organismes d’informació del cos policial. L’anterior actuació abusiva en la recollida de dades per part dels serveis d’informació es remunta a l’escàndol del desaparegut Centre de Seguretat de la Informació de Catalunya (Cesicat), on també des del CTTI es va monitorar l’activitat d’activistes socials i periodistes a les xarxes socials, per després elaborar-ne bases de dades i informes. Aquell episodi va forçar una comissió d’investigació al Parlament de Catalunya i va comportar exigències de dimissió de l’aleshores conseller d’Interior, Felip Puig. L’actual revelació suposaria un salt qualitatiu en aquestes praxis, tant per la suplantació d’identitats com per l’accés no autoritzat a correus electrònics de dues organitzacions, una d’elles, la CUP, amb personalitat jurídica.

A banda de les dues adreces estàtiques, les IP dinàmiques han revelat informacions rellevants: dues estaven ubicades a Vic en el moment que es van connectar al núvol trampa, i set més, concentrades entre el 3 i el 7 de setembre d’enguany, apareixen localitzades a Madrid amb “Jordi” com a nom d’usuari de l’ordinador des d’on es teclejava. Les connexions des de Madrid es van efectuar tot just després que qui suplantava el compte de la territorial del Baix Empordà de La Forja sol·licités l’agenda d’activitats de l’actual tardor, amb la Diada de l’Onze de Setembre i la commemoració del Primer d’Octubre a l’horitzó. En aquelles dates, des de La Forja ja havien sofisticat el parany al suplantador, creant i activant arxius i carpetes que incorporaven un programari de seguiment que notificava cada descàrrega i emmagatzemava les dades de cada connexió.

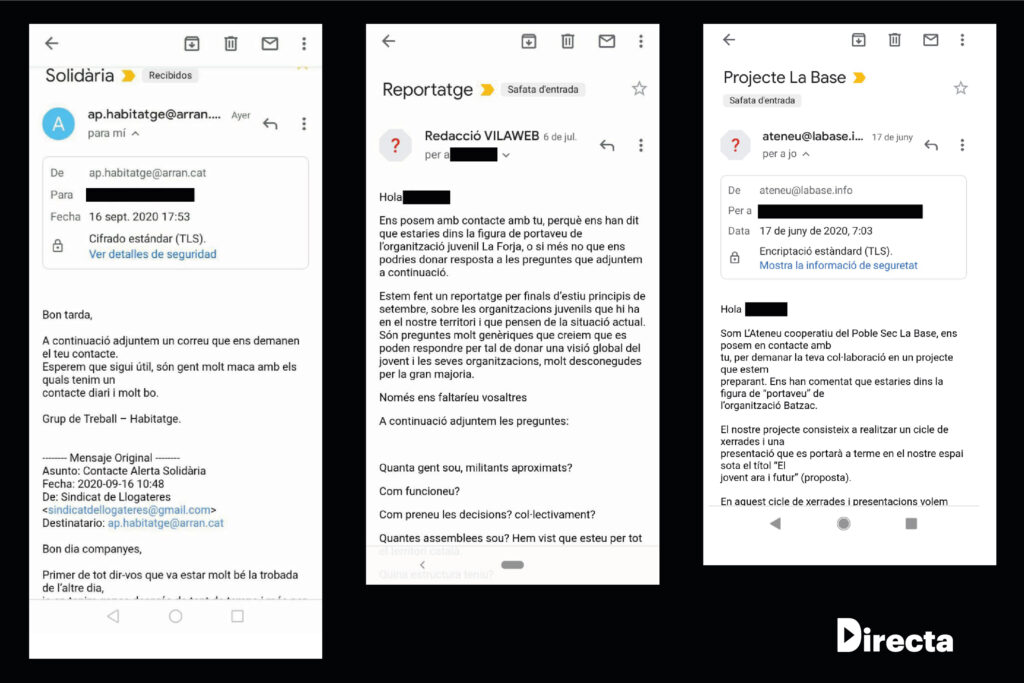

Les organitzacions de l’esquerra independentista, però, no són les úniques que han estat víctimes de la suplantació d’identitat digital en els darrers mesos. Almenys l’Ateneu La Base de Barcelona, el diari digital Vilaweb i el Sindicat de Llogateres han detectat que diversos col·lectius han rebut correus seus que mai havien enviat.

En relació a aquestes informacions el departament de Comunicació dels Mossos d’Esquadra ha emplaçat la Directa a enviar un correu electrònic, comprometent-se a una resposta “tant aviat ens sigui possible en el marge de temps proposat”. En el moment de tancar el reportatge les explicacions sol·licitades no havien arribat.

Salta l’alarma de les suplantacions

A principis d’any, les organitzacions de l’esquerra independentista van començar a detectar enviaments de correus sospitosos. A La Forja, explica Lluna Berlanga, va sobtar-li “que nuclis demanessin a altres nuclis informació interna, quan sempre es demana directament a l’estructura nacional”. Les alarmes van saltar per Arran quan l’atacant, a través de c.organitzacio@arran.cat, va escriure malament una de les adreces destinatàries i el sistema va enviar un missatge de correu electrònic rebutjat a l’adreça real. I Endavant va adonar-se’n perquè s’utilitzava l’adreça baix.camp@endavant.org per demanar “informació sensible sobre l’organització” a persones de l’estructura nacional, un fet que denota “un cert grau d’investigació prèvia i coneixement de l’estructura interna”, puntualitzen.

Una anàlisi de les capçaleres dels correus enviats revelen que en la majoria d’ocasions s’ha utilitzat l’eina gratuïta de suplantació emkei.cz, que permet crear missatges de correu electrònic amb una adreça de remitent falsejada, una pràctica coneguda com a spoofing. En total –detectats fins a l’actualitat–, una seixantena de correus i un mateix patró: remitent suplantat o violació de l’adreça electrònica, demanda d’informació –organigrames, documents interns, calendaris, membres, funcionament, campanyes o properes assemblees– i facilitació d’un correu electrònic alternatiu on respondre –en la pràctica totalitat dels casos del proveïdor Protonmail– per no destapar la suplantació (pretenien evitar que el destinatari respongués directament a l’adreça de correu suplantat, ja que el missatge hauria anat a parar a la bústia d’entrada del correu autèntic i hauria fet saltar les alarmes, tal com va passar).

Querella criminal

Tot i que les suplantacions perpetrades en aquests mesos es poden demostrar pericialment, ja que el programa des d’on es realitzen deixa un rastre amagat entre les dades completes de la comunicació –que són visibles si es desplega una pestanya del gestor de correu–, el recorregut jurídic no és senzill. El Codi Penal actual no reconeix la suplantació d’identitat pròpiament com un delicte, sinó la “usurpació de l’estat civil”, tipificada en l’article 401. L’advocat Carlos Sánchez, del bufet Almeida i especialitzat en delictes informàtics, explica que la usurpació “requereix fer-se passar per un altre a tots els efectes”. Per si mateix, afegeix, suplantar un correu no és delictiu, sinó que pot ser una eina per cometre un delicte, com el de revelació de secrets, la falsedat documental o l’estafa: “L’eina per cometre el delicte no està penalitzada”. Des del seu punt de vista, és una “carència del Codi Penal” que han denunciat en diverses ocasions.

El Codi Penal no reconeix la suplantació d’identitat com un delicte, sinó la “usurpació de l’estat civil”

I, precisament, basant-se en la premissa que els correus electrònics han anat més enllà de la simple suplantació, l’organització antirepressiva Alerta Solidària ha decidit presentar davant del jutjat de guàrdia una querella criminal pels presumptes delictes d’usurpació d’estat civil, d’identitat digital i de revelació de secrets pel que fa a un dels casos que ens ocupen i que té la peculiaritat de tractar-se de la suplantació d’un correu personal i no del d’una organització.

El 29 de juliol, Blanc Bloc – Catalunya Resisteix –un col·lectiu que va néixer el passat mes de juliol i que promou la “no-violència defensiva”, és partidari de la declaració unilateral d’independència i va convocar una mobilització per a la Diada– va rebre un correu electrònic que aparentment havia enviat la portaveu de La Forja. En el remitent constava la seva adreça personal de la Universitat Autònoma de Barcelona, s’identificava com a Lluna Berlanga i expressava la voluntat d’entrar-hi en contacte: “Estem seguint per xarxes la vostra activitat i ens agradaria contactar amb vosaltres de manera discreta. Ens agradaria saber la vostra proposta per l’11-S i de pas comentar-vos la nostra”. A més, facilitava un número de telèfon i demanava de parlar per Telegram, com a mitjà “més segur per tothom”.

Blanc Bloc, però, va sospitar-ne i va escriure a La Forja perquè acreditessin la comunicació. Així és com es va destapar que algú es feia passar per Berlanga a través del seu correu de treballadora a la universitat. A la querella, denuncien que “qui empra el correu electrònic té finalitats delictives o poc ètiques”, ja que suplanten Berlanga en tant que portaveu d’una organització. Per l’advocada d’Alerta Solidària Eva Pous, amb l’objectiu d’aconseguir informacions “d’altres organitzacions no pròpies de l’esquerra independentista i no sé si per intentar fer uns lligams que d’altra forma els seria impossible d’aconseguir perquè no existeixen. Encaminades a obtenir o fer més grossos els fitxers policials de caire ideològic i polític”.

L’organització antirepressiva Alerta Solidària ha presentat davant del jutjat de guàrdia una querella criminal

D’acord amb els patrons de la resta de suplantacions, tot i que en el cas de Berlanga es desconeix qui és el querellat, l’acusació entén que el conjunt de correus electrònics ve del mateix lloc: “Al marge del curs legal que pugui tenir, entenem que s’han d’emprendre accions polítiques immediates que aclareixin quina és la finalitat de tota aquesta actuació, si està emparada o no per ordres polítiques i, si no és així, quines persones en són responsables”. Per això, també tenen previst presentar una altra querella de La Forja contra el CTTI, ja que han pogut resseguir el fil de la IP associada a aquest organisme públic.

Si les querelles tiressin endavant, s’obriria la porta a esbrinar per via judicial qui s’amaga darrere diverses connexions al núvol fictici i de la línia telefònica facilitada de contacte pel suplantador de Lluna Berlanga, que pertany a l’operadora Lycamobile i que no és l’única vegada que s’ha utilitzat en tota aquesta trama de suplantacions. La Directa ha trucat al número de telèfon i l’interlocutor l’ha despenjat sense pronunciar cap paraula, mantenint-se a l’escolta durant 45 segons i finalitzant la trucada. Al cap de sis minuts el telèfon mòbil del mitjà des d’on s’havia efectuat la trucada ha rebut un missatge de Telegram amb número ocult: “Hola”. A partir d’aquí s’ha establert el següent diàleg: –Qui ets? –Has trucat. –Ah, ok. No pots parlar ara?. –Que volies? Si ets el Pep aquest cop no caure amb el mateix. –No. Sóc periodista. Et volia fer unes preguntes. –Periodista? Ostres desconec amb que et puc ajudar. Però la meva vida privada no és pública ni d’interes. Que vagi molt bé.

Entrades no autoritzades als correus

Però el modus operandi de l’espionatge digital ha anat més enllà de suplantacions dels correus de les organitzacions i també s’ha pres el control d’algunes adreces electròniques orgàniques, tant d’Arran com de la CUP. De fet, qui s’amagava darrere del correu personal de Lluna Berlanga va fer un pas més i, per guanyar credibilitat davant de Blanc Bloc, va prendre el control d’un correu en desús de la sectorial d’habitatge d’Arran –és a dir, va aconseguir-ne l’usuari i la contrasenya– i va dirigir-s’hi: “Com a favor entre organitzacions juvenils ens han demanat que enviéssim aquest correu per verificar la companya de relacions polítiques de La Forja [Lluna Berlanga]”.

Des del mes de juny, aquest mateix compte de l’organització juvenil s’ha fet servir per enviar correus a les seves assemblees locals al Baix Montseny, Lleida, el Gironès, Alacant, València o Tarragona, referint-se en algunes ocasions a “IVAN del 2021”, que és com la militància coneix col·loquialment la quarta Assemblea Nacional d’Arran, que s’havia de celebrar el mes de setembre però ha quedat ajornada per a l’any vinent. I encara més. El grup de suport a les persones dels CDR detingudes el 23 de setembre de 2019, el Sindicat de Llogateres o un dels portaveus d’Alerta Solidària, Martí Majoral, també han rebut correus d’aquest remitent.

Recentment, el 16 de setembre, qui també és portaveu del col·lectiu antirepressiu, Xavier Pellicer, va rebre un missatge des del compte usurpat. Enredant la troca, qui l’estava utilitzant fraudulentament li reenviava un correu suposadament rebut a la sectorial d’habitatge d’Arran per part del Sindicat de Llogateres on es mostrava interès per establir línies de col·laboració amb Alerta Solidària i on facilitava el mateix número de telèfon del cas de Lluna Berlanga, com a “persona encarregada dels contactes amb altres organitzacions o iniciatives populars” per establir “línies de col·laboració”. A més, el Sindicat suplantat demanava que, si ho creien oportú des d’Alerta, afegissin el telèfon als seus grups de difusió per tenir coneixement “de les vostres convocatòries”. Des del Sindicat de Llogateres han confirmat a la Directa que mai van escriure ni enviar res similar.

De la mateixa manera, prenent-ne el control via clau d’accés, s’ha utilitzat un altre correu inactiu de la sectorial d’antifeixisme d’Arran, des d’on, el mes de juny, es va demanar a una exmilitant –pensant que encara era militant– informació sobre l’Assemblea Nacional ajornada, les ponències de la darrera que es va celebrar, així com informació de la campanya “Fem que la burgesia pagui la crisi!”. Alhora, i en la mateixa línia, ho demanaven també a diverses assemblees de l’organització.

Arran no és l’única entitat que ha patit un accés no autoritzat a les seves comunicacions; també han aconseguit la contrasenya d’un compte de correu del qual la CUP desconeixia l’existència: joves@cup.cat. L’organització política no ha pogut certificar quan i qui va crear-lo ni per quin motiu, però el missatge més antic que té és de 2014. Ha estat temps sense activitat cap enfora, però el 8 de juny passat algú va enviar correus des del compte fent-se passar pel “grup de joves de la CUP” amb una convocatòria falsa. Després de l’estiu, el 7 de setembre i el 8 d’octubre, el compte va seguir enviant missatges. Tots els correus emesos han estat esborrats de la safata de sortida i l’únic fil que es conserva és l’establert amb un nucli de Catalunya Resisteix d’un districte de Barcelona. En el cos del primer correu, qui havia pres el control del compte de la CUP exposa que “nosaltres, com a organització, ens hem d’encabir dins les decisions assembleàries que es prenen; per tant, no podem unilateralment donar un suport com a marca a les vostres reivindicacions, però sí que podem donar suport de manera individual amb la gent que està dins la nostra agrupació de joves” per afegir que “per aquest motiu ens agradaria establir un canal de comunicació de manera privada i segura amb la màxima confidencialitat i reserva entre nosaltres”.

Tant Arran com la CUP desconeixen com s’ha pogut accedir als correus, però intueixen com a causa una “contrasenya feble” o el robatori de les claus d’accés a través d’alguna comunicació interna. La gran majoria d’informació de les connexions als seus servidors ja no existeix perquè el proveïdor manté les dades a disposició dels clients durant uns mesos i les que encara es poden rastrejar no ofereixen informació rellevant perquè o bé fan referència a IP dinàmiques o bé es van realitzar amb la protecció del servei VPN del navegador Opera. Per tant, l’única manera de desvetllar qui va utilitzar els comptes de correu sense autorització quan es van enviar els missatges descrits seria amb una ordre judicial que ho requerís a l’empresa de telecomunicacions.

En relació amb aquesta modalitat d’infiltració digital, el 2004 hi va haver la primera condemna a l’Estat espanyol per una violació de correu electrònic amb suplantació, que va portar el bufet Almeida. El delicte que va motivar la condemna es recull a l’article 197 del Codi Penal, que castiga amb penes de presó d’un a quatre anys i multa de 12 a 24 mesos el qui, “per descobrir els secrets o vulnerar la intimitat d’altri, sense el seu consentiment, s’apoderi dels seus papers, cartes, missatges de correu electrònic o qualsevol altre document o efecte personal, intercepti les seves telecomunicacions o utilitzi artificis tècnics d’escolta, transmissió, gravació o reproducció del so o de la imatge, o de qualsevol altre senyal de comunicació”.

Intent de reactivació d’un Google Groups

No només han accedit a correus en desús, sinó que també ho han fet a una llista de Google Groups de sis membres en desús, creada el 2013 per coordinar-se entre el SEPC de la Universitat de Girona, Endavant Girona, Arran Gironès, CUP Girona, Moviment de Defensa de la Terra (MDT) nord-oriental –que el 2014 es va integrar a Poble Lliure– i un correu que no saben a qui pertany.

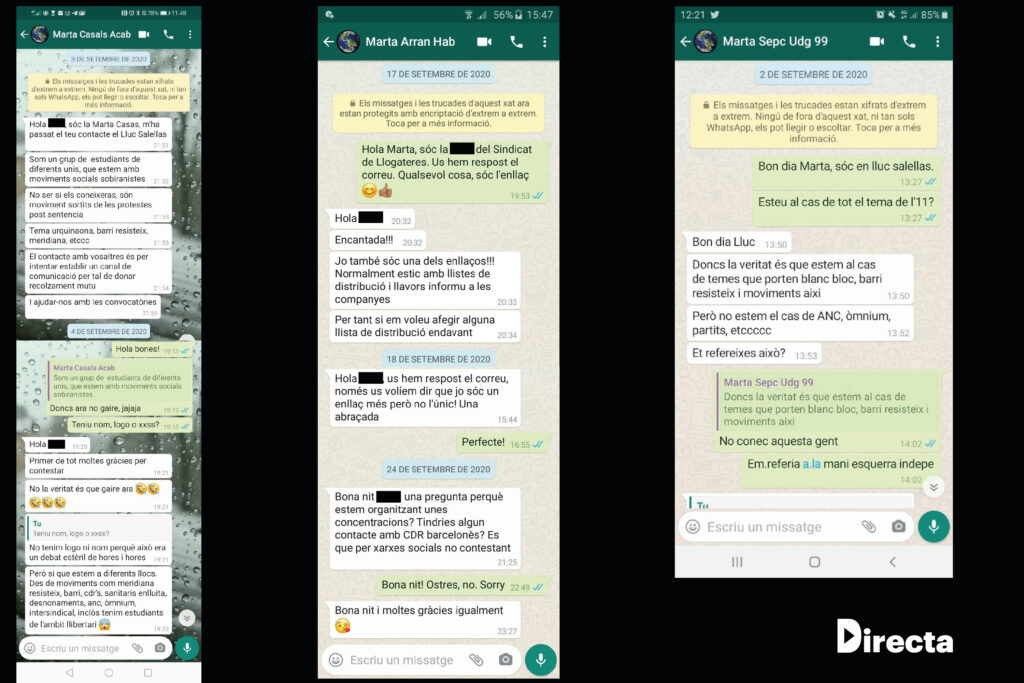

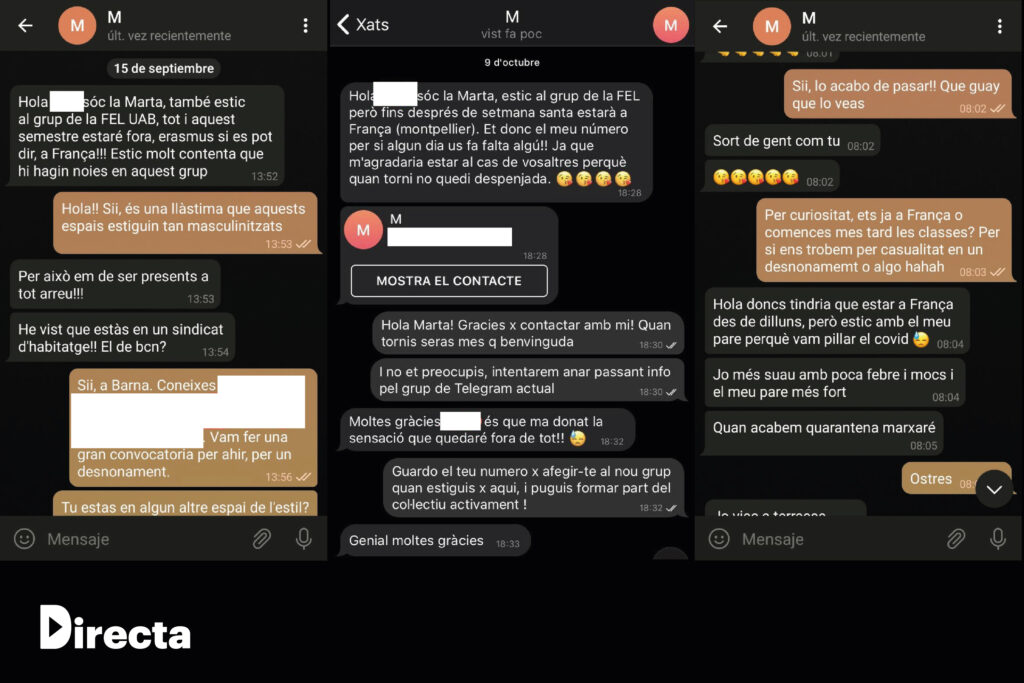

Precisament, és des d’aquesta adreça desconeguda que es va intentar reactivar la llista el 22 de juliol d’enguany. Quan el militant de la CUP Girona, i actualment portaveu de Guanyem Girona, Lluc Salellas, va respondre preguntant qui era, l’usuari va presentar-se com a “Marta, ara a La Forja, estudiant d’UdG [Universitat de Girona]”, i va afegir que “dins el traspàs de contactes ens van passar aquesta llista que havia estat activa per coordinar-nos i estar en contacte”. A més, deixava un número de telèfon, el mateix que utilitzava qui va suplantar Lluna Berlanga i el Sindicat de Llogateres. Més tard, el 31 d’agost, la “Marta” va tornar a escriure a Salellas explicant que “nosaltres ja hem començat a fer alguna reunió, a nivell d’UdG i assemblees de diferents unis, així com amb moviments com meridiana, Urquinaona, etc. Per parlar com encarem les futures vagues i les dates que venen” i deixant el seu telèfon per si creia “oportú afegir-lo a algun grup per estar al corrent de les convocatòries i mobilitzacions”. En el cos del text, a més del telèfon, deixava un correu electrònic, xukistars99@gmail.com, que apareixerà en dues comunicacions més. A través de WhatsApp, va demanar a Salellas el contacte d’una militant del SEPC –explicitant-ne el nom– amb qui posteriorment va intercanviar alguns missatges. Davant de la militant ja es presentava com a Marta Casas, membre “d’un grup d’estudiants de diferents unis que estem amb moviments socials sobiranistes” i expressava la voluntat d’establir un canal de comunicació. Fins al 3 d’octubre va estar enviant missatges tant a la militant del SEPC com a Salellas, que intentaven verificar convocatòries que anaven més enllà de l’òrbita de les seves organitzacions.

Ús fraudulent de DNI

“Hola companyes, un grup de jovent de Vic (Osona) se’ns ha posat en contacte amb la intenció de crear una assemblea local a la seva localitat. Us podríeu posar amb contacte amb ells degut a la proximitat i enviar-los les ponències organitzativa de la nostra formació i ajudar-la en els seus dubtes”. El remitent és relacionspolitiques@laforja.cat i el destinatari, La Forja de l’Alt Empordà. Era el 4 de juny i s’havia utilitzat un cop més una eina de suplantació de comptes. Però en aquesta ocasió es va produir una diferència substancial. Es facilitava un correu de contacte “del grup de jovent de Vic”, xukistars99@gmail.com, i s’adjuntava un DNI “de la persona de contacte”. Aparentment, un carnet d’identitat d’una jove –amb les inicials N. C. i nascuda l’any 1999–, incloent-hi els vuit dígits i la lletra de la identificació; en realitat, un document usurpat que no correspon a cap persona amb la voluntat d’integrar-se a l’organització juvenil.

Per estirar del fil, des de l’Alt Empordà van dirigir-se, com se’ls demanava, al correu de contacte. El mateix dia, qui suplantava la jove N. C. els va donar les gràcies per escriure, tot avançant-los que procediria a reenviar “cadenes de correus perquè aixins veureu exactament el que volem o busquem”. A partir d’aquell moment qui figurava ser N. C. va efectuar reenviaments de fils de correu falsos on se suplantava “expansió” de La Forja o “organització” d’Arran. D’aquesta manera, simulava intercanvis de comunicacions previs amb ambdues organitzacions amb l’objectiu d’avalar-se davant de la territorial de l’Alt Empordà. Fins i tot en el correu suplantat d’Arran hi ha documents interns adjunts i en el cos de text es fa entendre que s’havia produït una trobada presencial.

En un dels correus reenviats a La Forja alt-empordanesa, N.C. adjunta cinc DNI, teòricament de la resta de persones interessades a crear una assemblea local. En un dels casos s’ha pogut corroborar que s’ha utilitzat sense el consentiment de la persona que hi apareix, que assegura que mai ha mostrat interès per crear cap assemblea local d’aquesta organització juvenil a Osona i que no coneix la resta de persones que apareixen als DNI enviats, tampoc a N. C. A més, assegura que a principis d’any li van robar el moneder i posteriorment va fer la denúncia a una comissaria de Badalona, on viu. Com a dada complementària va explicar que havia estat identificada en relació a un desallotjament d’un espai alliberat badaloní.

En la cadena de correus suplantats s’aprofita per confrontar La Forja i Arran, quan N. C., en un dels paràgrafs suposadament dirigit a “expansió” de La Forja, requeria “el màxim d’informació per tal de realitzar un debat assembleari i lliure d’ingerències” i aprofitava per subratllar que “algunes companyes sembla que per ‘simpaties d’uni’ estan posicionant molt la seva idea a causa d’ingerències de gent d’Arran”.

Falsa coordinació en l’àmbit de l’habitatge

Des del correu electrònic en desús d’acció política d’habitatge d’Arran no només es va falsificar un missatge com si l’hagués enviat el Sindicat de Llogateres –dirigit a Xavier Pellicer, d’Alerta Solidària–, sinó que també es van enviar missatges al mateix Sindicat. El 10 de setembre, ap.habitatge@arran.cat es dirigia al Sindicat i li facilitava el telèfon de la suposada “persona encarregada dels contactes amb altres organitzacions o iniciatives populars enquadrades en la mateixa línia estratègica que nosaltres” per establir “línies de col·laboració”. La “persona de contacte” tornava a ser la Marta, i el telèfon, el mateix que havia facilitat el mes de juliol qui suplantava Lluna Berlanga o qui s’amagava darrere el correu enviat a una llista de Google Groups, que va mantenir converses amb una militant del SEPC i amb el regidor gironí Lluc Salellas. Una membre del Sindicat de Llogateres també va mantenir converses amb el suposat contacte d’habitatge d’Arran durant el setembre. “Marta” va subratllar que la podien incloure en alguna “llista de distribució”, va remarcar que no era l’únic enllaç d’Arran, sinó “un enllaç més”, i va demanar per algun contacte amb CDR Barcelonès.

Entrevistes fantasma amb Vilaweb

Amb quatre dies de diferència, a principis de juliol, l’actual portaveu de La Forja –Lluna Berlanga– i una exportaveu van rebre un correu, en aparença, del mitjà digital Vilaweb. Des de redaccio@vilaweb.cat s’hi posaven en contacte perquè responguessin una sèrie de preguntes sobre funcionament, estructura, estratègia i escenaris amb motiu d’un suposat reportatge sobre organitzacions juvenils. Al final dels correus, qui suplantava el mitjà de comunicació demanava que les respostes s’enviessin a un altre correu, seguint el patró de la majoria de casos d’aquesta trama: “departament de societat” i l’adreça de correu societat.vilaweb@gmail.com. Vilaweb mai va enviar aquests dos missatges, sinó que, utilitzant el servei emkei.cz, li havien suplantat la identitat digital, tal com ha confirmat a la Directa el seu director, Vicent Partal.

Posant l’urpa en altres organitzacions polítiques

Tres col·lectius van rebre un missatge pràcticament igual de l’Ateneu Cooperatiu La Base, del barri del Poble-sec de Barcelona, el passat mes de juny. Arran i l’organització juvenil llibertària Batzac van ser contactades a través de correus personals de membres d’ambdues organitzacions. També van escriure a la plataforma Azadí. En tots tres casos, a les capçaleres del missatge no s’observa cap rastre del programa de suplantació i, per tant, aparentment, es tractaria d’una entrada sense autorització al gestor de correu electrònic de La Base. Amb el pretext d’un cicle de xerrades i una presentació sobre l’actual situació del jovent, formulava un seguit de preguntes en relació amb les organitzacions i facilitava el correu electrònic d’una tal Marta com a contacte. De nou, apareix xukistars99@gmail.com.

El búnquer de l’entramat d’intel·ligència català

El complex Egara és la seu central dels Mossos d’Esquadra. Situat al número 600 de la carretera de Terrassa, però en el terme municipal de Sabadell, s’alça com un autèntic búnquer on per accedir-hi s’han de superar nombrosos controls i una línia de barreres antiimpacte. Una de les IP involucrades en la trama de suplantacions d’identitat apunta directament a aquest edifici. Entre les àrees que hi tenen les seves dependències destaca la Comissaria General d’Informació, estructurada en les divisions d’Intel·ligència i d’Operacions. Una de les unitats més actives de l’àmbit d’intel·ligència és la Unitat Central d’Obtenció d’Informació (UCOINF), que actualment està subdividida en quatre grups que treballen per temàtiques amb fonts “hostils” i “no hostils”, tal com s’hi refereixen internament. L’edifici compta amb una infraestructura pròpia de telecomunicacions que rep l’assessorament i la supervisió del Centre de Telecomunicacions i Tecnologies de la Informació (CTTI) de la Generalitat de Catalunya, a nom del qual es trobaria el contracte de la IP suplantadora. A més, des de les oficines d’informació d’Egara es manté una fluida comunicació amb la resta de cossos policials, tant amb el Centre d’Intel·ligència contra el Terrorisme i el Crim Organitzat (CITCO) com amb la resta d’àrees “d’interès policial”, com serien l’independentisme revolucionari i l’anarquisme insurreccional, tal com es desprèn dels seus informes.

El precedent dels informes sobre activistes i periodistes

El Centre de Telecomunicacions i Tecnologies de la Informació (CTTI) de la Generalitat de Catalunya ha saltat en dues ocasions a la portada dels informatius en els últims anys. L’any 2017 pels escorcolls que hi van fer agents de la Guàrdia Civil en relació amb l’organització del referèndum de l’1 d’Octubre, però tres anys abans per una sèrie d’informes sobre l’activitat a xarxes socials d’activistes i periodistes encarregat pels Mossos d’Esquadra. Els informes es van elaborar en dependències del CTTI per part de funcionaris del Centre de Seguretat de la Informació de Catalunya (Cesicat) i d’un equip d’agents de l’àrea d’informació de la policia catalana. Així ho va admetre l’exconseller d’Empresa i Ocupació Felip Puig en una compareixença parlamentària el 24 de gener de 2014, tot i minimitzar l’escàndol en dir que les dades recopilades als informes eren de “fonts obertes” i que “qualsevol de nosaltres podria fer aquests informes amb una certa dedicació, però el Cesicat disposava de les eines que permetien fer-ho amb rapidesa”. No obstant això, l’Autoritat Catalana de Protecció de Dades (ACPD) va concloure a partir d’una denúncia presentada pel fotoperiodista Jordi Borràs que el Cesicat no estava autoritzat a tractar dades de caràcter personal i per això va iniciar un procediment sancionador. En paral·lel, un dels treballadors del Cesicat que havia destapat les irregularitats va denunciar el seu president, Carles Flamerich, qui el 19 d’octubre de 2020 va ser absolt del presumpte delicte de revelació de secrets.